Matériel

Dell EMC PowerEdge R7525 Virtual Desktop Infrastructure (VDI)

Dell Technologies et AMD La virtualisation des ordinateurs de bureau de Windows 10 est de plus en plus...

Microsoft Teams Backup - Un livre électronique de geek conversationnel

Apprenez tout ce que vous devez savoir sur la protection des données des équipes de ce livre électronique...

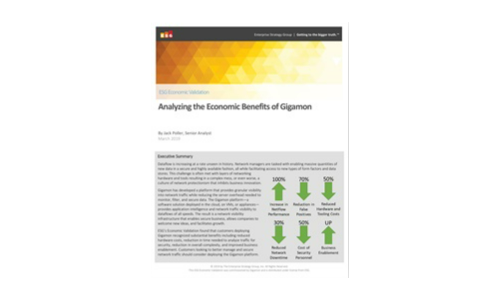

Analyser les avantages économiques de Gigamon

Cette validation économique ESG est axée sur les changements que les entreprises peuvent attendre lors...

5 façons d'augmenter la productivité des employés avec Chrome Browser

Alors que les entreprises contiennent pour adopter des applications Web, les utilisateurs passent plus...

Moderniser vos applications héritées dans le cloud

Au cours de la dernière année, les entreprises et les industries de toutes sortes ont été confrontés...

Loghythm pour le cadre Swift Customer Security Controlworks

La Société pour les télécommunications financières interbancaires mondiales (SWIFT) facilite chaque...

Sève migration vers le cloud

Transformez SAP en fondement de votre différenciation compétitive Des entreprises telles que BP, Bristol-Myers...

Inscrivez-vous à IT Tech Publish Hub

En tant qu'abonné, vous recevrez des alertes et un accès gratuit à notre bibliothèque constamment mise à jour de livres blancs, de rapports d'analystes, d'études de cas, de séminaires Web et de rapports de solutions.